段淑敏,殷守林,張燕麗,王學穎

(沈陽師范大學 科信軟件學院,遼寧 沈陽 110034)

摘要:同態加密是一種加密形式,它允許特定類型的計算對密文進行加密,解密時對明文執行匹配結果的操作可以獲得一個加密的結果,當對位于遠程服務器上的數據做計算時,云供應商有必要訪問原始數據并解密。為滿足企業信息的數據和算法的私密性需求,數據加密方法與防篡改硬件技術被使用。公開加密數據的計算上,隱私的建立成為必要條件。此時同態加密方法被使用且提出一種基于Paillier和RSA密碼體制的代理重加密技術。同態加密是一種無需解密即可在加密數據上進行計算的方法,與在原始數據上計算能夠獲得相同的結果,并通過使用代理重加密技術防止被選擇的密文受攻擊。

關鍵詞:云計算;同態加密;代理重加密技術;數據安全

0引言

同態加密廣泛用于支持簡單聚合,對加密數據的數值計算以及私人信息檢索。同態加密理論的突破產生了全同態加密[1],能夠計算加密數據的任意函數。同態加密通常被認為是一種在加密數據基礎上解決數據庫查詢問題的關鍵方式。用于處理更復雜結構數字數據和算法的隱私性需求呈指數形式增加,這正好平行于通信網絡及其設備的增長和它們能力的增長。為了數據的安全存儲和訪問,當前技術提供了幾種保證數據隱私的方法如數據加密[23]和防篡改硬件[4]等。然而,當私有數據使用同態加密公開計算或者修改函數、算法時,它們仍然可以執行,隱私也可得到確保。使用同態加密的系統可以計算與加密數據。

數據在發送到服務器端之前將會被加密,但是客戶端面臨一些問題,因為服務提供商需要執行對數據的計算來回應客戶端的請求,因此客戶端必須在執行所需計算之前給服務器提供密鑰來解密數據,這可能會影響存儲在云端的數據保密性。同態加密可以執行加密數據的操作而無需解密[56]。提出這種方法的目的是解決托管在云計算中的數據安全問題。本文主要研究同態加密的應用對于云計算的安全性,尤其在沒有解密的情況下執行加密數據計算的可能性。

1云計算

云計算[7]是一個模型,能夠方便、按需訪問可配置的網絡計算資源共享池(如網絡、服務器、存儲應用程序和服務),可以快速地配置工作環境,并能以消耗最小的管理工作或服務與提供商交互發布。關于云計算流量、安全和資源管理有很多問題,可以通過多種方式,在數據、網絡和存儲上保證云安全。同態加密方法給數據提供更加安全的保護[7],因為不涉及密鑰的管理。使用代理重加密技術防止被選擇的密文受到攻擊,所以該系統比現有系統更安全。

1.1新定義

通過云計算概念,對其給出新定義:對于可計算的信息技術模型由所有的信息技術組件構成包括硬件[8]、軟件、網絡以及服務等,以便開發和通過因特網或者專用網絡云服務傳遞。這個定義在云計算中對于數據沒有安全定義。云供應商,如IBM、谷歌和亞馬遜在他們的云平臺中使用虛擬化,在同一臺服務器中,它們可以共用存儲空間,也可以處理并發企業的虛擬化。

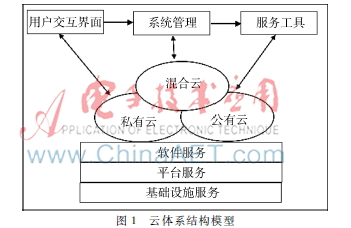

1.2云計算結構模型

云計算系統可以分為兩部分:前端和后端。前端實現用戶與服務器交互,后端是服務器提供給用戶數據,服務器和客戶端之間的網絡為中間件。圖1為云基本體系結構。

2同態加密

同態加密指的是在加密過程中純文本和密文都被看作具有等效的代數函數。同態加密允許服務器在不知道原始明文情況下做加密數據的操作。數據保護基本流程如圖2所示。

同態加密允許在加密的數據上執行復雜的數學運算而無需原始數據。對于明文X1和X2以及對應的密文Y1和Y2,基于同態加密方案,已知Y1和Y2,就可以直接計算出X1ΘX2的值。密碼系統的乘法同態或者加法同態取決于運算符號Θ是乘還是加[910]。

以下重點介紹乘法同態加密。

一個同態加密方案是乘法的(其中m是明文的個數),如果:

Enc(xy)=Enc(x)Enc(y)

Enc(∏mi=1mi)=∏mi=1Enc(mi)

RSA加密系統過程:

第一步:密鑰產生KeyGen(p,q)

①輸入:p,q∈P

②計算:n=p×q,φ(n)=(p-1)(q-1)

③選擇一個數e使Gcd(e,φ(n))=1,確定一個d使e×d≈1modφ(n)。

④輸出:(pk,sk)

公鑰:pk=(e,n);私鑰:sk=(d)

第二步:加密Enc(m,pk)

①輸入:m∈Zn

②計算:c=memodn

③輸出:c∈Zn

第三步:解密Dec(c,sk)

①輸入:c∈Zn

②計算:m=cdmodn

③輸出:m∈Zn

假設有兩個密碼C1和C2,而且:

C1=me1modn

C2=me2modn

C1C2=me1me2modn=(m1m2)emodn

因此,RSA密碼系統找到乘法同態加密的屬性,但是不符合好的安全概念,原因是:假設兩個密鑰C1和C2以及相對應的信息m1和m2:

C1=me1modn

C2=me2modn

發送器把密鑰對(C1,C2)發送到云服務器上,服務器根據客戶要求執行計算并發送加密之后的密文(C1×C2)到客戶。如果攻擊者攔截了這兩個使用相同密碼加密的密鑰,那么將會解密兩個客戶之間交流的全部信息,因為同態加密是乘法的,也就說密碼的積等于積的密碼。

3新系統設計

為防止密文信息從CCA泄露,提出了使用Paillier和RSA密碼體制的代理重加密算法[1112]。在同態加密體制中數據由私鑰加密,公鑰只有客戶端有。再次通過代理重加密算法獲得每次隨機密鑰生成的密碼數據,如果攻擊者獲得一個密鑰,那么還需要另外一個不同于此的密鑰解密數據[1316]。即使攻擊者得到了這些數據,也不能在客戶機和服務器之間解密得到明文。所以新系統比現有系統提供了更安全的保障。

3.1代理重加密算法

第一步:密鑰產生KeyGen(p,q)

①選擇兩個素數p,q

②計算n=p·q和φ(n)=(p-1)(q-1)

選擇數e使gcd(e,φ(n))=1

③確定一個d使e×d=1modφ(n)

④代理公鑰由Rpk=(e,n)產生,代理私鑰由Rsk=d產生。

第二步:加密Enc(c,Rpk)

令m是即將加密的消息,且m∈Zn

計算密文:Rc=m·e modn

第三步:解密Dec(Rc,Rsk)

密文:c∈Zn

計算消息:M=c·d modn

3.2基于Paillier算法提出的代理重加密

第一步:產生密鑰。

①隨機選擇兩個比較大且相互獨立的素數p,q。令(pq,(p-1)(q-1))=1

②計算n=pq和λ=1cm(p-1,q-1)

③選擇隨機整數g,使g∈Z*n2

④通過下面計算判斷模塊化的乘法逆元素是否存在,來確定n及劃分g的順序:

μ=(L(aλmodn2))-1modn

其中函數L被定義為L(u)=u-1/n

⑤公鑰密鑰為(n,g),私鑰密鑰為(λ,μ)

第二步:加密Enc(m,pk)

①令m是要被加密的消息且m∈Zn

②隨機選擇r,使r∈Zn*

③計算密文:c=gm·nrmodn2

第三步:代理重加密

①計算公鑰和私鑰(Rsk,Rpk)

②重加密密文由Paillier算法生成并發送公鑰(Rpk)到云服務器

第四步:解密Dec(c,sk)

①密文c∈Zn*

②計算消息:

m=L(cλmodn2)/L(gλmodn2)modn

3.3基于RSA算法提出的代理重加密

第一步:產生密鑰。

①選擇兩個素數p,q,計算n=pq和φ(n)=(p-1,q-1)

②選擇整數e,使gcd(e,φ(n))=1

③確定d使e·d=1modφ(n)

④公鑰由(e,n)產生,私鑰由(d)產生

第二步:加密Enc(m,pk)

①令m是要被加密的消息且m∈Zn

②計算密文:c=memodn

第三步:代理重加密

①計算公鑰和私鑰(Rsk,Rpk)

②重加密密文由RSA算法生成并發送公鑰(Rpk)到云服務器

第四步:解密Dec(c,sk)

①密文c∈Zn

②計算消息:m=cdmodn

4結論

本文使用同態加密技術在云端提供安全服務。同態加密是一個新的安全概念,能夠在不知道原始數據情況下對加密的數據提供計算結果,保證了數據的機密性。基于代理重加密算法,首次提出了RSA和Paillier同態加密算法,可有效防止密文受到選擇性密文文本攻擊。因此,這個系統比現有系統更安全。在以后的工作中,可以通過減少密鑰的大小來提高工作效率,并且也可以為其他同態加密方案進行代理。基于全同態加密云計算安全也是一個新的安全概念,也將是以全同態加密應用為基準的。

參考文獻

[1] 陳智罡,王箭,宋新霞. 全同態加密研究[J].計算機應用研究, 2014(6):16241631.

[2] 馮朝勝,秦志光,袁丁. 云數據安全存儲技術[J]. 計算機學報,2015(1):150163.

[3] 張澤普,李國剛.基于OHNN和驅動表的公鑰加密算法[J].微型機與應用,2013,32(12):4850,53.

[4] 段國云,陳浩,黃文,等. 一種Web程序防篡改系統的設計與實現[J]. 計算機工程,2014(5):149153.

[5] 劉天華,殷守林,李航. 一種新的在線社交網絡的隱私保護方案[J]. 電子技術應用,2015,41(4):122124,128.

[6] TIAN M, HUANG L. Certificateless and certificatebased signatures from lattices[J]. Security & Communication Networks, 2015, 8(8):15751586.

[7] 韋茜,王晨,李星毅,等.基于RSA算法的快遞信息隱私保護應用[J].電子技術應用,2014,40(7):5860.

[8] 殷守林,劉天華,李航. 基于模擬退火算法的卡爾曼濾波在室內定位中的應用研究[J]. 沈陽師范大學學報(自然科學版),2015(1):8690.

[9] 陳智罡,宋新霞,張延紅.基于BinaryLWE噪音控制優化的全同態加密方案與安全參數分析[J].四川大學學報(工程科學版),2015(2):7581.

[10] 李超良,劉琴,謝永明,等.基于同態加密的物聯網隱私保護計算方案[J].計算機工程與應用,2015(6):2226.

[11] 劉東升,樊沛,張亮. 云計算環境下數據安全防護探討[J]. 信息安全與通信保密,2015(1):8789,94.

[12] 周德華. 代理重加密體制的研究[D].上海:上海交通大學,2013.

[13] 藍才會,王彩芬,屈宜麗. 基于身份的單向多用的代理重加密方案[J]. 計算機應用研究,2014(8):24772480,2484.

[14] 錢萍,吳蒙.同態加密隱私保護數據挖掘方法綜述[J].計算機應用研究,2011(5):16141617,1622.

[15] 李少鯤.標準模型下可證安全的無證書全同態加密體制[J].計算機應用,2015(2):387392,406.

[16] 張祖蓮,王命全,李景林,等.一種自定義動態密鑰預防DDoS攻擊的算法鄢[J].微型機與應用,2013,32(20):7779,86.